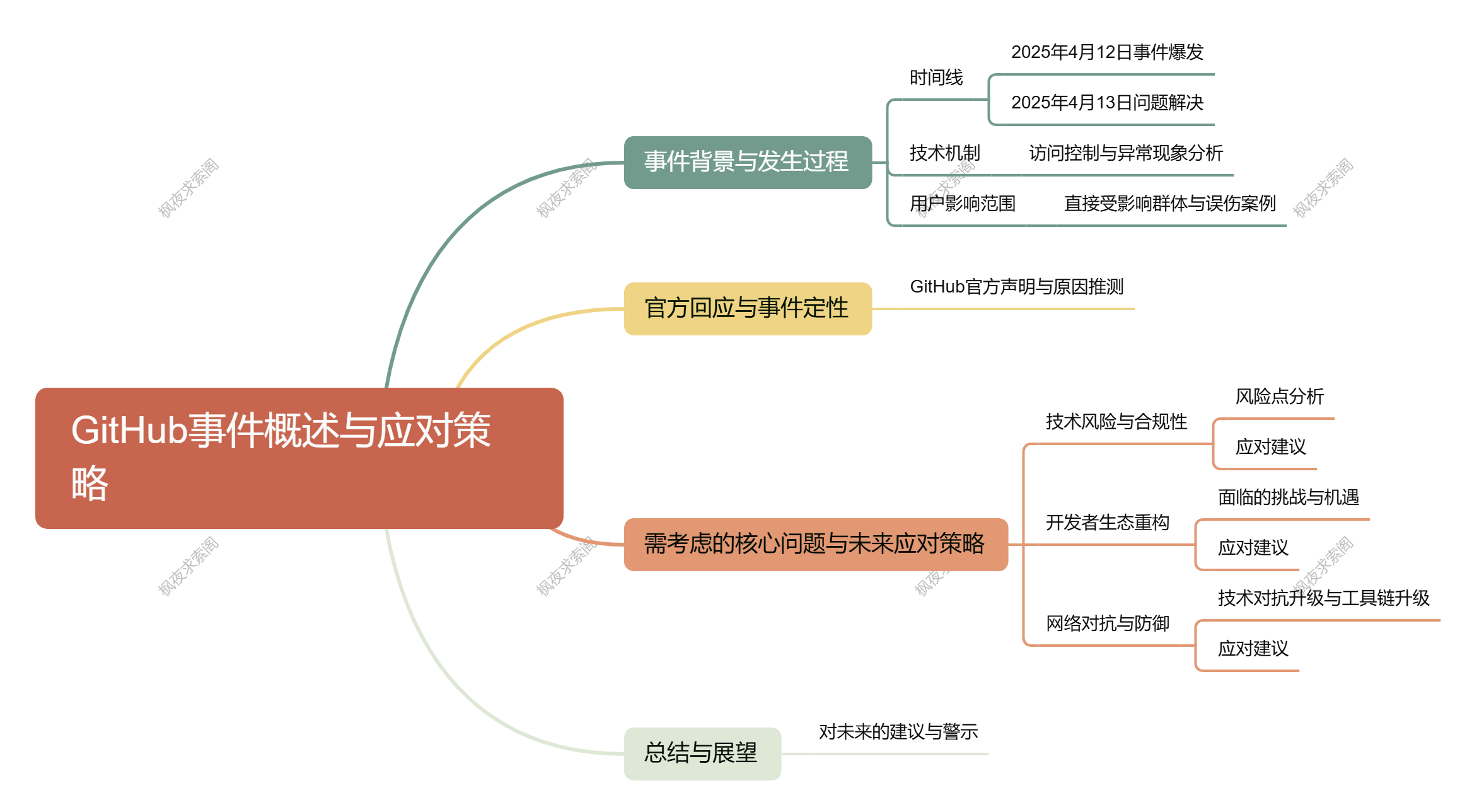

事件梳理

事件背景与发生过程

时间线

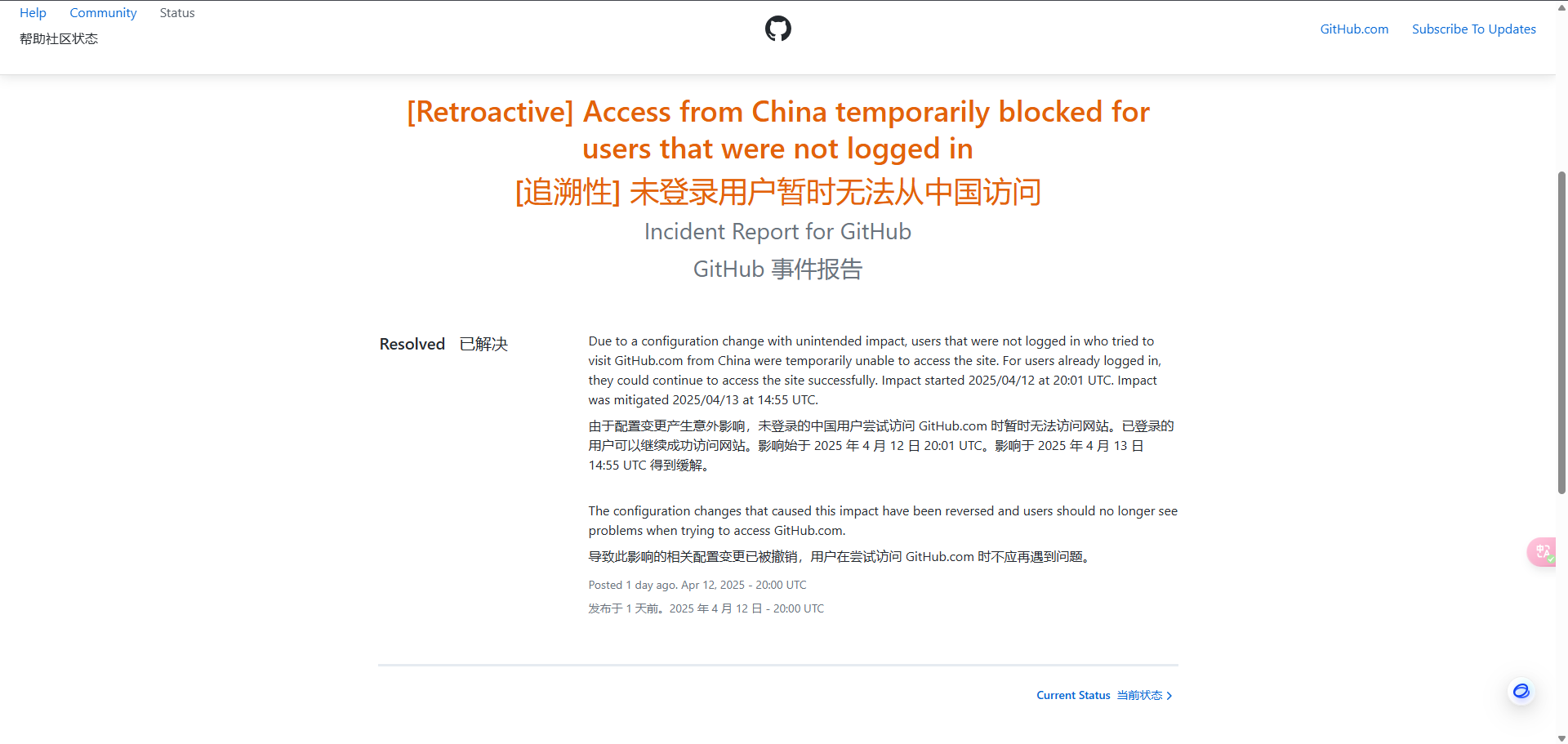

• 2025年4月12日20:01 UTC:GitHub因配置更改导致中国大陆未登录用户访问被屏蔽,返回HTTP 403错误,已登录用户仍可正常使用。

• 2025年4月13日14:55 UTC:GitHub确认问题由配置错误引起,撤销相关配置后服务恢复。

技术机制

• 访问控制:基于GeoIP数据库(如MaxMind GeoLite2)识别中国大陆IP,通过TCP层阻断未登录用户的HTTPS请求。

• 异常现象:登录页面(github.com/login)同样被屏蔽,与常规反爬策略不符,推测为防御性配置误触。

用户影响范围

• 直接受影响群体:未登录的中国大陆用户、依赖公开仓库的开发者及企业协作项目。

• 误伤案例:部分海外IP(如新加坡)因GeoIP数据库误差被连带封锁。

官方回应与事件定性

GitHub官方声明此次事件为技术配置错误,与地缘政治无关,未涉及数据主权或政策合规压力。推测可能因内部测试“区域性访问控制”功能时误操作导致主站配置污染。

未来应对策略

技术风险与合规性

核心问题

• 区域性访问限制常态化:需警惕其他国际平台效仿GitHub的“选择性屏蔽”策略,尤其是涉及敏感领域(如AI、区块链)的开源项目。

• 数据主权博弈:中国《数据安全法》要求境外平台存储境内数据本地化,GitHub若未推出中国版,可能面临更严格的监管压力。

应对建议

• 企业级备份:核心代码库需在本地化平台(如Gitee、阿里云效)同步镜像,并建立私有GitLab实例。

• 合规审查:定期检查代码库内容,避免因开源协议或敏感信息触发审查。

开发者生态重构

核心问题

• 开源协作断层风险:中国开发者贡献占比18%,长期依赖GitHub可能导致国际协作效率下降。

• 本土平台机遇与挑战:Gitee等平台需完善功能(如代码审查、CI/CD工具链),但过度审核可能抑制创新活力。

应对建议

• 分布式协作:通过区块链技术(如Git链上存证)或自建镜像网络,构建去中心化代码托管生态。

• 技能迁移:加强本地化工具链(如华为云CodeArts、腾讯工蜂)的使用培训,降低对国际平台的依赖。

网络对抗与防御

核心问题

• 技术对抗升级:GitHub此次事件可能预示其与监管机构的技术博弈进入新阶段,未来或出现更复杂的访问限制手段(如SNI检测、TCP重置)。

• 开发者工具链升级:需掌握网络穿透技术(如Cloudflare Tunnel、Tailscale)和零信任架构,保障访问稳定性。

应对建议

• 企业级网络方案:通过SD-WAN专线接入海外云服务(如Azure/AWS),规避单点故障风险。

• 个人开发者防护:使用加密代理工具(如Clash)时需遵守中国法律法规,避免触碰数据安全红线。

总结与展望

此次事件暴露了全球化技术平台与区域监管的深层矛盾,我们需在合规性与技术自由间寻求平衡。

未来建议:

- 推动开源生态本土化:参与国内开源社区建设,主导制定符合本土需求的协作协议。

- 技术自主化探索:关注去中心化代码托管(如IPFS)、量子加密传输等前沿技术,降低对中心化平台的依赖。

- 政策与资本协同:利用“十四五”科技攻坚计划的政策红利,加速国产基础软件研发与生态培育。

GitHub事件既是警示,也是技术自主化的契机。我们需保持灵活性,在危机中探索创新路径。